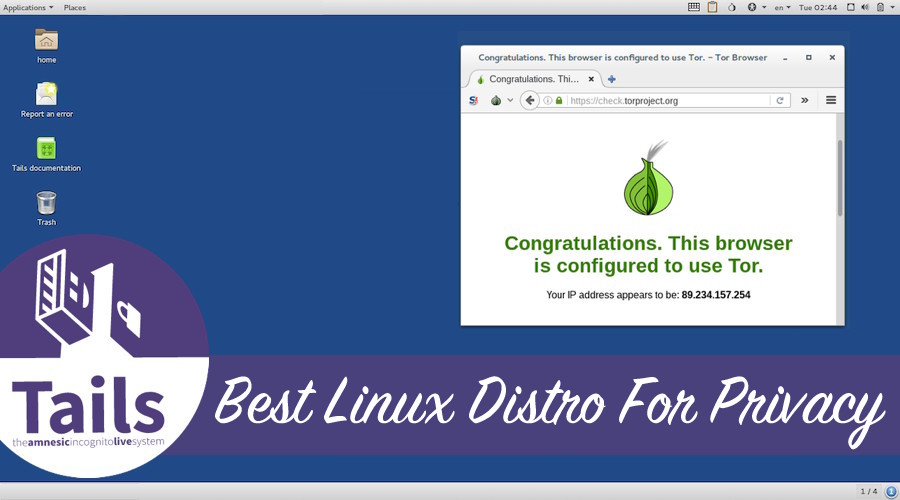

Tails bezpieczny system operacyjny który można uruchomić na prawie każdym komputerze z pamięci USB lub DVD. To dystrybucja LiveCD oparta na Debianie która zapewnia użytkownikowi maksymalną anonimowość w sieci. Alternatywa Windows i Linux stworzona dla bezpieczeństwa.

Incognito Live System można uruchomić z klucza USB lub płyty CD. System domyślnie posiada kilkanaście podstawowych aplikacji, takich jak przeglądarka internetowa, klient IRC, program pocztowy, czy komunikator. Tails to system operacyjny działający na żywo , który można uruchomić na prawie każdym komputerze z DVD, pamięci USB lub karty SD.

Ma to na celu zachowanie prywatności i anonimowości , a pomaga:

- korzystać z Internetu anonimowo i obejście cenzury ;

wszystkie połączenia z Internetem są zmuszone przejść przez sieci Tora ; - nie pozostawiają żadnych śladów na komputerze, którego używasz, chyba zapytać go wprost;

- użyć state-of-the-art narzędzi kryptograficznych do szyfrowania plików, wiadomości e-mail i komunikatorów internetowych.

Tails zawiera kilka wbudowanych aplikacji wstępnie skonfigurowane z myślą o bezpieczeństwie: przeglądarkę internetową, komunikator, klient poczty, pakiet biurowy, obrazu i edytor dźwięku, etc.

Tails bezpieczny system operacyjny oparty na sieci Tor

Incognito Live System jest domyślnie skonfigurowany w ten sposób, aby zagwarantować użytkownikowi maksimum bezpieczeństwa. Ponadto cały ruch, który generuje użytkownik jest kierowany poprzez sieć Tor, co znacznie utrudnia wyśledzenie komputera.

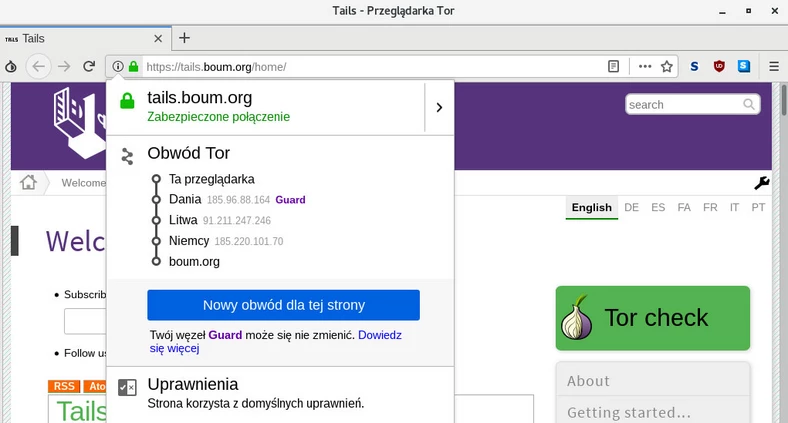

Tails polega na anonimowości sieci Tora, aby chronić swoją prywatność w Internecie:

- Całe oprogramowanie jest skonfigurowany do łączenia się z Internetem za pośrednictwem Tora

- jeśli aplikacja próbuje połączyć się z Internetem bezpośrednio, połączenie jest automatycznie blokowane dla bezpieczeństwa.

Tor jest otwarty i rozprowadzany siecią, który pomaga chronić przed analizą ruchu, formy nadzoru sieci, która zagraża wolności osobistej i prywatności, prowadzeniu poufnych interesów i relacji i bezpieczeństwa państwa.

Tor chroni cię przez przekierowanie twojej komunikacji poprzez sieć przekaźników prowadzonych przez wolontariuszy na całym świecie: zapobiega to podglądaniu połączenia internetowego, jakie strony odwiedzasz, i zapobiega odwiedzanych witryn z nauki fizycznej lokalizacji.

Korzystanie z Tora umożliwia:

- zachować anonimowość w Internecie, ukrywając swoją lokalizację,

- podłączyć do usług, które byłyby uciętych inaczej;

- odporne na ataki, które blokują wykorzystanie Tor przy użyciu narzędzi obchodzenia takich jak mosty .

Korzystanie z ogonami na komputerze nie zmienia ani nie zależy od systemu operacyjnego zainstalowanego na nim. Tak więc można go używać w taki sam sposób na komputerze, komputer kolegi, lub jeden w lokalnej bibliotece. Po wyłączeniu Tails, komputer uruchomi się ponownie ze swoim zwykłym systemie operacyjnym.

Tails jest skonfigurowany ze szczególną starannością, aby nie używać twardych dysków komputerze, nawet jeśli jest jakaś przestrzeń wymiany na nich. Jedynym schowek wykorzystywane przez Tails jest w pamięci RAM, która jest automatycznie kasowany przy wyłączaniu komputera. Więc nie pozostawi żadnych śladów na komputerze albo samego układu ogonami, co użyłeś go. Dlatego wzywamy Tails „Amnesic”.

To pozwala na pracę z dokumentami wrażliwych na dowolnym komputerze i chroni cię od odzyskiwania danych po wyłączeniu. Oczywiście, nadal można jednoznacznie zapisać konkretne dokumenty do innej pamięci USB lub zewnętrznego dysku twardego i zabrać je do wykorzystania w przyszłości.

Pobierz Tails jako obraz ISO: jeden plik zawierający cały system operacyjny. Dla własnego bezpieczeństwa, to jest bardzo ważne, aby również zweryfikować pobieranie. Proponujemy Ci dwie techniki do wykonania tej weryfikacji automatycznie.

dla Firefox lub Tor Browser

Dodatek do Firefoksa, aby pobrać i automatycznie sprawdza Tails.

Skopiuj i wklej ten link w przeglądarce Firefox lub Tor:

https://tails.boum.org/install/download/

Druga opcja to – Twój klient BitTorrent sprawdza pobieranie automatycznie na podstawie kryptograficznej sumy kontrolnej w pliku torrent.

Jeśli masz wiedzę o OpenPGP, można to zrobić za pomocą dodatkowej weryfikacji podpisu OpenPGP zawarte w pliku torrent.

Pobierz Tails za darmo https://tails.net/index.en.html